Corrección de vulnerabilidades

Vulnerabilidades generales ▪Ha sido actualizada la versión de tercer dígito de Java de Tomcat para corregir una falla de seguridad conocida como "Ghostcat"; ▪Ha sido actualizada la versión de PHP utilizada en el producto para la versión 7+, ya que la versión anterior (5.6) estaba obsoleta y no recibía más paquetes de actualización contra vulnerabilidades; ▪Se han corregido diversos recursos que antes eran susceptibles a SQL Injection y XSS (Cross-web Scripting), que son vulnerabilidades donde un usuario malintencionado intenta manipular parámetros en la solicitud para obtener acceso inadecuado a datos del sistema u otros datos de usuarios, o incluso realizar operaciones sin el debido permiso; ▪Se han corregido diversos recursos que antes eran susceptibles a Local File Inclusion, que es cuando un usuario malintencionado intenta de manera forzada cargar un archivo arbitrario, como un archivo del propio sistema operativo del servidor, en el lugar del archivo oficial de la aplicación; ▪Se deshabilitó el uso de funciones de PHP que ejecutan comandos en el sistema operativo, por ejemplo, exec() y system(), ya que son comandos innecesarios para la aplicación, y por lo tanto al deshabilitarlos se evita que se cree, inadvertidamente, una brecha de seguridad en el sistema por terceros; ▪Se han mejorado las validaciones referentes a la sesión del usuario para garantizar que no sea posible acceder a recursos protegidos sin el debido permiso. ▪Algunas informaciones sobre el login y ambiente fueron movidas para almacenamiento en memoria para evitar que queden disponibles en el workspace. Estas informaciones pueden ser recuperadas únicamente si existe la necesidad de utilización de la información por el sistema. |

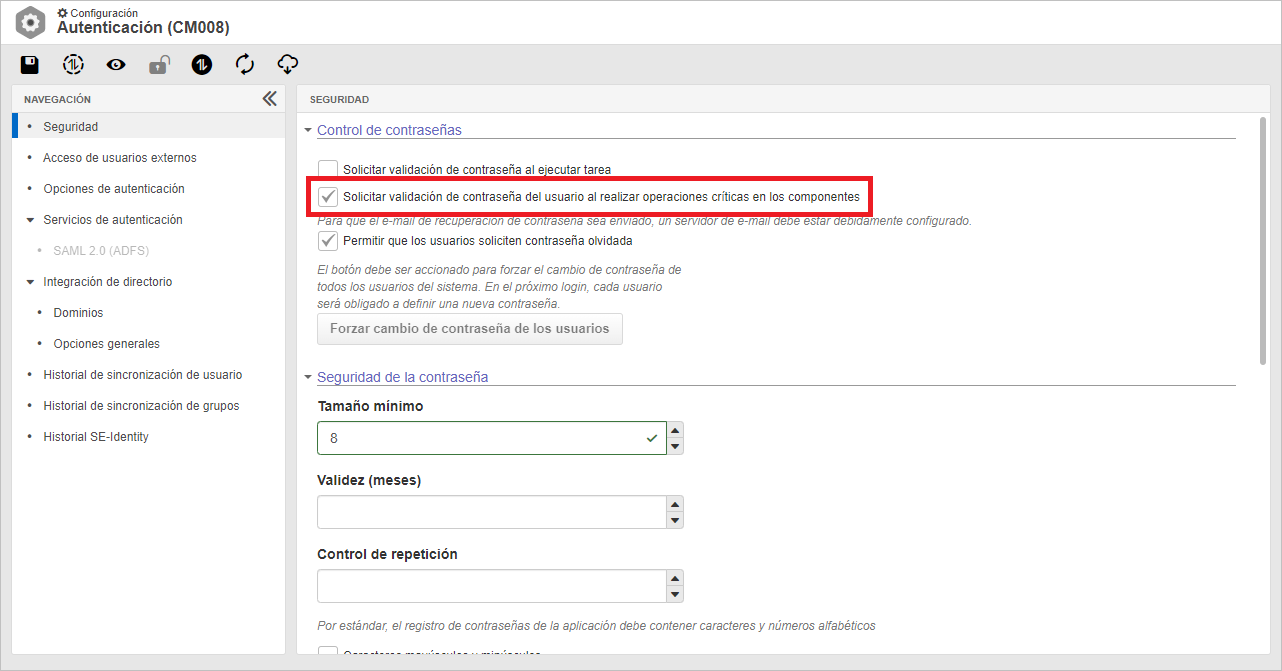

Confirmación de validación de contraseña para operaciones críticas

Con el objetivo de garantizar cada vez más la seguridad de la información, fue creada una configuración en el sistema para exigir la confirmación de la validación de contraseña del usuario cuando este vaya a realizar alguna operación considerada crítica o sensible en el producto.

Esta nueva configuración es una evolución de la opción anterior, la cual exigía la validación de contraseña solo en la apertura de las pantallas de ejecución de la actividad. A partir de ahora, con la nueva configuración habilitada, se garantizará la confirmación de la validación de contraseña del usuario para una gama de operaciones mucho mayor, como exclusiones, homologaciones, revisiones, publicaciones, entre otras.

Para tener esta seguridad adicional en el producto, basta habilitar la nueva opción en la pantalla de configuración de la autenticación del sistema (CM008). La opción es "Solicitar validación de contraseña del usuario al realizar operaciones críticas en los componentes".

Nota Solo una de las configuraciones de confirmación de validación de contraseña puede ser habilitada por el hecho de que la nueva opción es una evolución de la anterior. Por eso, se recomienda el uso de la nueva opción, que garantiza la confirmación en las operaciones críticas, ya que ofrece una capa de seguridad adicional muy superior a la proporcionada por la opción anterior. |

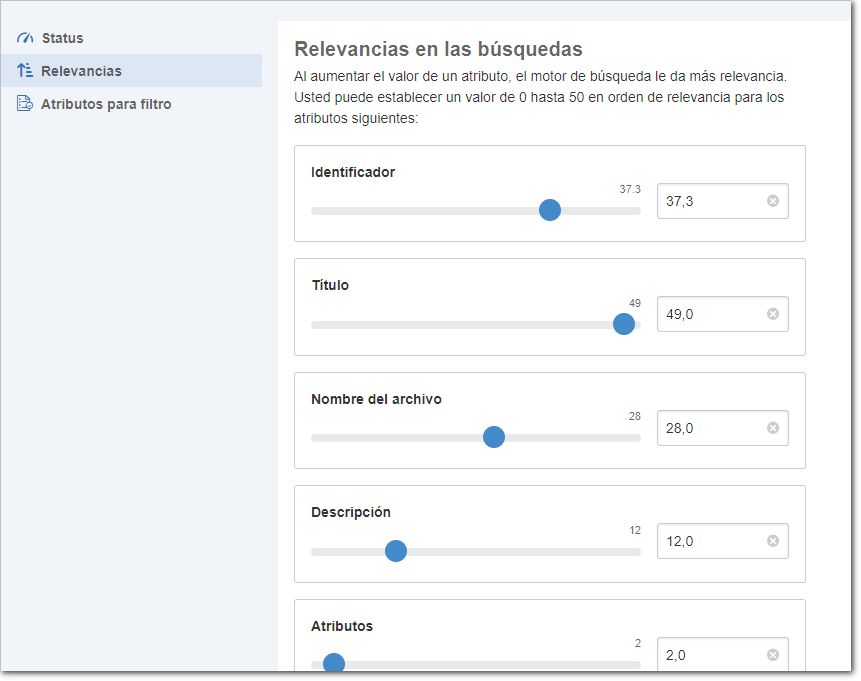

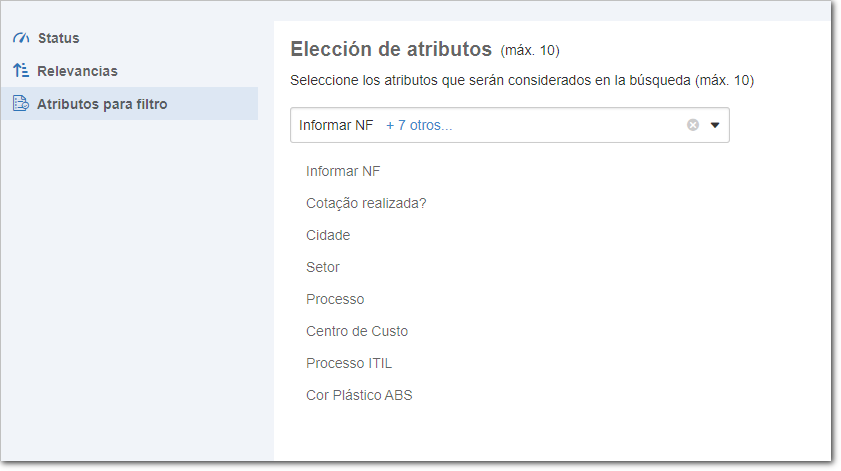

Menú de configuración de la Búsqueda general (CM032)

Esta nueva pantalla fue creada para que administradores del sistema tengan mayor control sobre el comportamiento de la búsqueda general de SE Suite, y tiene tres pestañas: "Status", "Relevancias" y "Atributos para filtro". En la pestaña "Status" se puede ver la disponibilidad del servicio de búsqueda y una lista de las indexaciones realizadas. Además de eso, en casos extremos y mediante orientación de SoftExpert, es posible accionar manualmente el proceso de indexación.

En la pestaña de "Relevancias" es posible aumentar o disminuir la relevancia que la búsqueda general da para cada uno de los criterios que son tomados en cuenta en la búsqueda. Esta modificación impacta la búsqueda para todos los usuarios, por lo tanto debe ser hecha con bastante criterio y cuidado.

Por último, en la pestaña "Atributos para filtro" es posible mantener una lista de atributos que estarán disponibles como filtros para refinar la búsqueda.

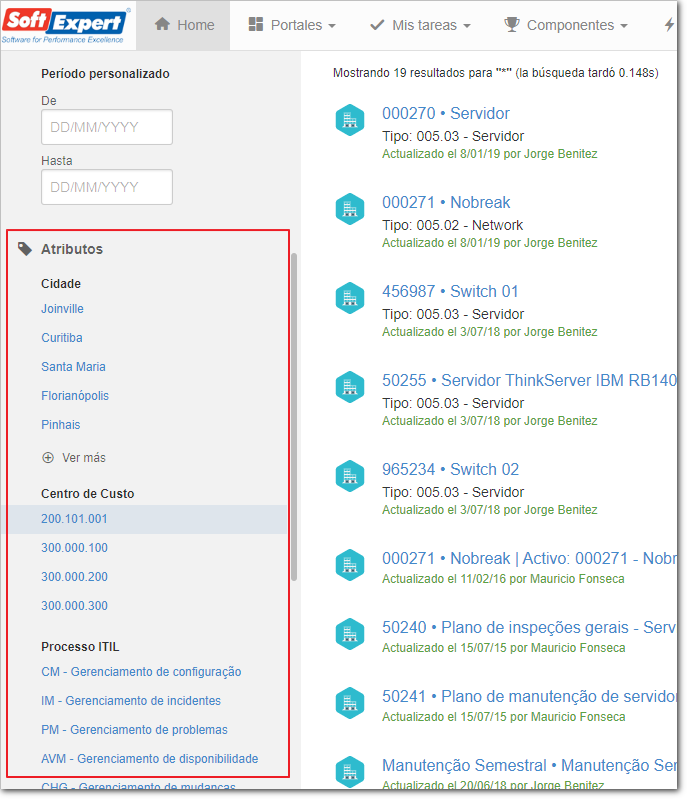

Ellos aparecen en los resultados de la búsqueda, de la siguiente manera:

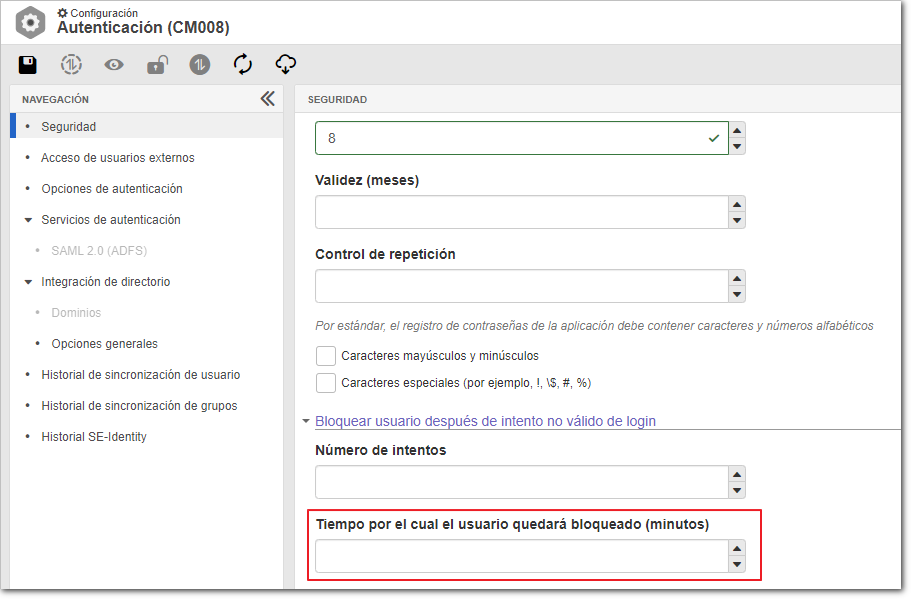

Tiempo por el cual el usuario quedará bloqueado

Fue creada una opción que permite configurar el tiempo por el cual el usuario quedará bloqueado al exceder el límite de intentos no válidos de login.

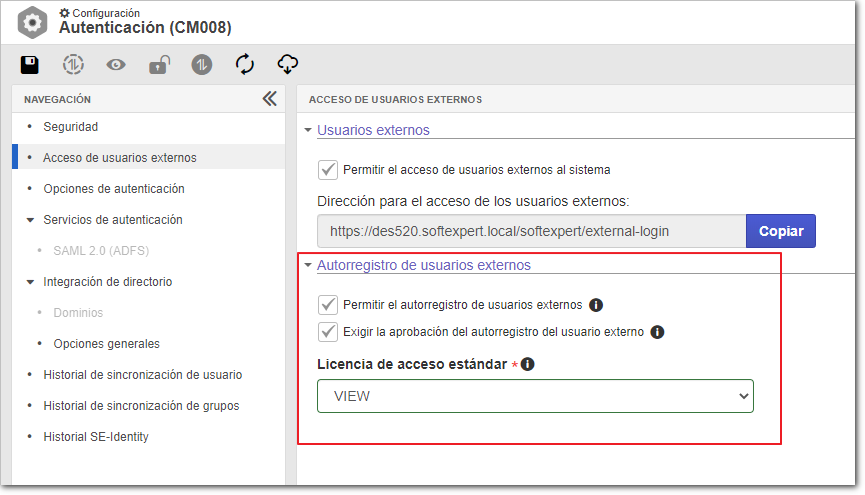

Autorregistro de usuarios externos

Se ha insertado una opción para permitir que usuarios externos se registren para acceder a SE Suite. Para eso, es necesario seleccionar una licencia de acceso estándar para estos usuarios, y elegir si habrá una aprobación interna para estos usuarios o no.

Recomendación: Evitar utilizar Office365 como servidor de e-mail

Alerta para el uso de Office365 como servidor de envío de e-mails. Microsoft limita la cantidad de e-mails enviados y recomienda el uso de proveedores especializados para el envío de correos electrónicos masivos, como se indica en el sitio web oficial:

Los clientes de Exchange Online que necesitan enviar correos electrónicos comerciales en masa legítimos (por ejemplo, boletines informativos para clientes) deben usar proveedores de terceros especializados en estos servicios (https://docs.microsoft.com). |

Versiones anteriores

Consulte también las mejoras realizadas en este componente en versiones anteriores: