|

En esta sección, es posible configurar la lista de seguridad del tipo y de las solicitudes clasificadas por él. Vea a continuación, como configurar cada subpestaña:

1.

|

De forma predeterminada, el sistema preconfigura que todos los usuarios tengan acceso a la solicitud del tipo en cuestión, sin embargo, esta configuración puede ser editada. En los pasos siguientes, será presentada la forma de incluir un nuevo control de acceso en la lista y estos pasos son válidos también para edición del control de acceso configurado por el sistema.

|

2.

|

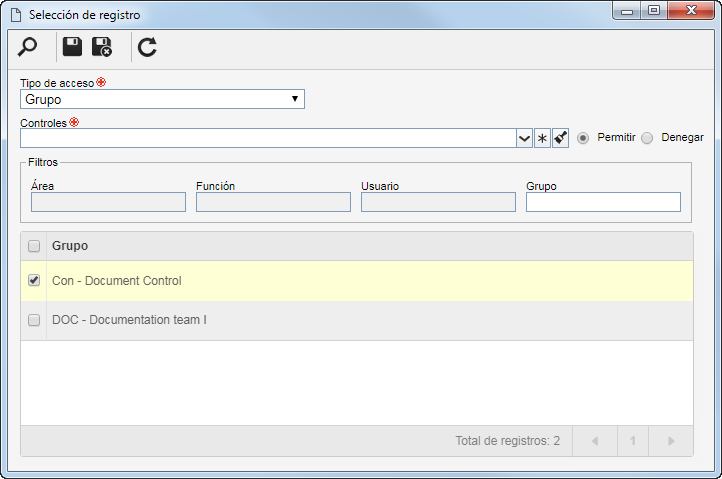

Para incluir un nuevo tipo de acceso, accione el botón Para incluir un nuevo tipo de acceso, accione el botón  de la barra de herramientas lateral y llene los campos de la siguiente pantalla que se abrirá: de la barra de herramientas lateral y llene los campos de la siguiente pantalla que se abrirá:

|

3.

|

En el campo Tipo de acceso, seleccione una de las siguientes opciones para definir el tipo de acceso que compondrá la lista de seguridad:

Control

|

|

Grupo

|

Estará compuesto por los miembros de un grupo ya registrado en SE Solicitud.

|

Área

|

Estará compuesto por usuarios de determinada área de la organización.

|

Área/Función

|

Estará compuesto por usuarios de determinada área de la organización que ejercen una función específica.

|

Función

|

Estará compuesto por usuarios que ejercen determinada función en la organización.

|

Usuario

|

Estará compuesto por un usuario específico.

|

Todos

|

Estará compuesto por todos los usuarios que tienen acceso a SE Solicitud.

|

|

4.

|

De acuerdo con el tipo de acceso seleccionado, los Filtros quedarán habilitados para llenado. Utilícelos para facilitar en la búsqueda de los usuarios que compondrán la lista de seguridad.

|

5.

|

Después de informar los campos de arriba, accione el botón Después de informar los campos de arriba, accione el botón  de la barra de herramientas de la pantalla de selección. De acuerdo con el tipo de acceso seleccionado y de los valores informados en los filtros, el resultado será presentado en la lista de registros, ubicada en la parte inferior de la pantalla. Seleccione aquellos que compondrán la lista de seguridad. Utilice las teclas SHIFT o CTRL del teclado o el check al lado de cada ítem, para seleccionar más de un registro a la vez. de la barra de herramientas de la pantalla de selección. De acuerdo con el tipo de acceso seleccionado y de los valores informados en los filtros, el resultado será presentado en la lista de registros, ubicada en la parte inferior de la pantalla. Seleccione aquellos que compondrán la lista de seguridad. Utilice las teclas SHIFT o CTRL del teclado o el check al lado de cada ítem, para seleccionar más de un registro a la vez.

|

6.

|

En el campo Controles, expanda la lista y marque las acciones deseadas. Enseguida, defina si ellas serán permitidas o denegadas para el tipo de acceso:

Control

|

Permitido

|

Denegado

|

Incluir

|

El usuario podrá emitir solicitudes de este tipo.

|

El usuario no podrá emitir solicitudes de este tipo.

|

Editar

|

El usuario podrá editar los datos de las solicitudes de este tipo.

|

El usuario no podrá editar los datos de las solicitudes de este tipo.

|

Excluir

|

El usuario podrá eliminar las solicitudes de este tipo.

|

El usuario no podrá eliminar las solicitudes de este tipo.

|

Visualizar

|

El usuario podrá visualizar la pantalla de datos de las solicitudes en modo "solo lectura".

|

El usuario no podrá visualizar los datos de las solicitudes de este tipo.

|

Cancelar

|

El usuario podrá modificar la situación de las solicitudes.

|

El usuario no podrá modificar la situación de las solicitudes de este tipo.

|

Imprimir

|

El usuario podrá generar reportes referentes a las solicitudes.

|

El usuario no podrá generar reportes de las solicitudes de este tipo.

|

▪Los controles que no sean marcados para un determinado tipo de acceso serán considerados como "denegados". ▪Utilice los demás botones al lado del campo para marcar todos los controles disponibles y limpiar las marcas realizadas. |

|

7.

|

Después de realizar las configuraciones necesarias, guarde la selección.

Utilice los demás botones de la barra de herramientas lateral para editar y excluir controles de acceso de la lista de seguridad.

|

|

1.

|

Para configurar la lista de seguridad del tipo, primero, seleccione una de las siguientes opciones:

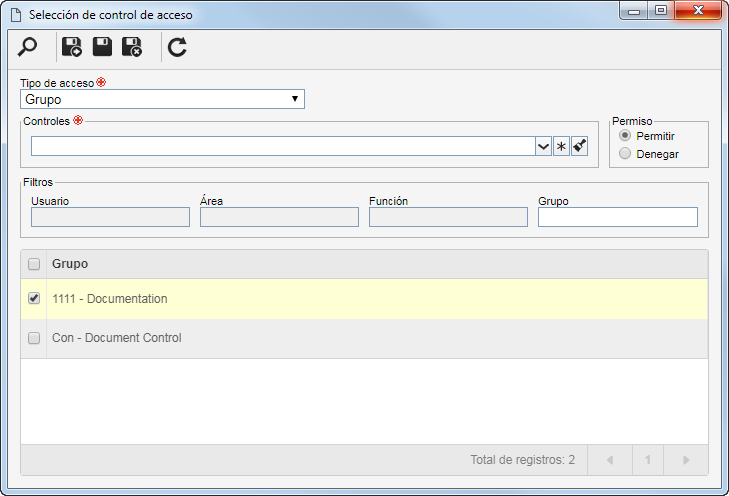

▪Público: Cualquier usuario de SE Solicitud tendrá permiso de acceso al tipo. ▪Restringido: Solamente determinados usuarios de SE Solicitud tendrán permiso de acceso al tipo de solicitud. Al seleccionar esta opción, los botones de la barra de herramientas lateral serán habilitados. Accione el botón  y llene los siguientes campos, de la pantalla que se abrirá: y llene los siguientes campos, de la pantalla que se abrirá:

|

2.

|

En el campo Tipo de acceso, seleccione una de las siguientes opciones para definir el tipo de acceso que compondrá la lista de seguridad:

Tipo de acceso

|

|

Grupo

|

Estará compuesto por los miembros de un grupo ya registrado en SE Solicitud.

|

Unidad organizativa

|

Estará compuesto por usuarios de determinada unidad de negocio/área de la organización.

|

Área/Función

|

Estará compuesto por usuarios de determinada área de la organización que ejercen una función específica.

|

Función

|

Estará compuesto por usuarios que ejercen determinada función en la organización.

|

Usuario

|

Estará compuesto por un usuario específico.

|

Todos

|

Estará compuesto por todos los usuarios que tienen acceso al componente SE Solicitud.

|

|

3.

|

De acuerdo con el tipo de acceso seleccionado, los Filtros quedarán habilitados para llenado. Utilícelos para facilitar la búsqueda de los usuarios que compondrán la lista de seguridad.

|

4.

|

Si el tipo de acceso seleccionado es Unidad organizativa, será presentada la jerarquía de unidades de negocios y las áreas que pertenecen a ellas (si existen). Marque las unidades de negocio y/o áreas deseadas. Al marcar la opción "Considerar niveles inferiores" presente en la parte inferior de la pantalla, las unidades organizativas que estén abajo, en la jerarquía, de la unidad organizativa marcada, también serán consideradas. Note que al marcar esta opción, si posteriormente se incluyen nuevas subunidades organizativas (sean ellas unidades de negocio o áreas), estas serán incorporadas automáticamente a la lista de seguridad. Al lado de la jerarquía están disponibles también, botones que permiten marcar todos los niveles inferiores de una determinada unidad organizativa o desmarcar todos los niveles inferiores. Es importante resaltar que, al utilizar el botón "Marcar todos los niveles inferiores" si, posteriormente, se incluyen nuevas subunidades organizativas, estas no serán incorporadas a la lista de seguridad.

|

5.

|

Después de informar los campos de arriba, accione el botón Después de informar los campos de arriba, accione el botón  de la barra de herramientas de la pantalla de selección. De acuerdo con el tipo de acceso seleccionado y de los valores informados en los filtros, el resultado será presentado en la lista de registros, ubicada en la parte inferior de la pantalla. Seleccione aquellos que compondrán la lista de seguridad. Utilice las teclas SHIFT o CTRL del teclado o el check al lado de cada ítem, para seleccionar más de un registro a la vez. de la barra de herramientas de la pantalla de selección. De acuerdo con el tipo de acceso seleccionado y de los valores informados en los filtros, el resultado será presentado en la lista de registros, ubicada en la parte inferior de la pantalla. Seleccione aquellos que compondrán la lista de seguridad. Utilice las teclas SHIFT o CTRL del teclado o el check al lado de cada ítem, para seleccionar más de un registro a la vez.

|

6.

|

En el campo Controles, expanda la lista y marque las acciones deseadas. Enseguida, defina si ellas serán permitidas o denegadas para el tipo de acceso:

Control

|

Permitido

|

Denegado

|

Incluir

|

El usuario podrá incluir nuevos tipos en los niveles abajo del tipo en cuestión.

|

El usuario no podrá incluir subtipos del tipo en cuestión.

|

Editar

|

El usuario podrá modificar los datos del tipo.

|

El usuario no podrá modificar los datos del tipo.

|

Excluir

|

El usuario podrá eliminar el tipo.

|

El usuario no podrá eliminar el tipo.

|

Datos de la seguridad

|

El usuario podrá editar las configuraciones realizadas en la pestaña Seguridad del tipo.

|

El usuario podrá modificar los demás datos del tipo, sin embargo, la pestaña "Seguridad" permanecerá bloqueada.

|

Listar

|

El tipo será presentado para el usuario, en las pantallas del sistema que tengan jerarquía de tipos de documentos.

|

El tipo no será presentado para el usuario, cuando este acceda a las pantallas del sistema que tengan jerarquía de tipos de documentos.

|

Visualizar

|

El usuario podrá visualizar la pantalla de datos del tipo en modo "solo lectura".

|

El usuario no podrá visualizar los datos del tipo.

|

Los controles que no sean marcados para un determinado tipo de acceso serán considerados como "denegados".

|

|

7.

|

Después de realizar las configuraciones necesarias, guarde la selección.

Utilice los demás botones de la barra de herramientas lateral para editar y excluir controles de acceso de la lista de seguridad.

|

|

|